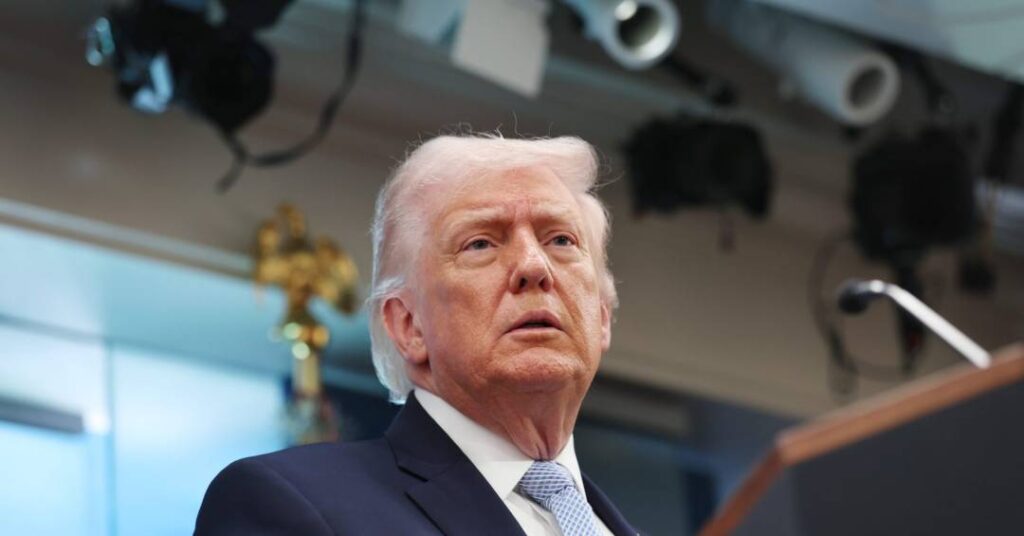

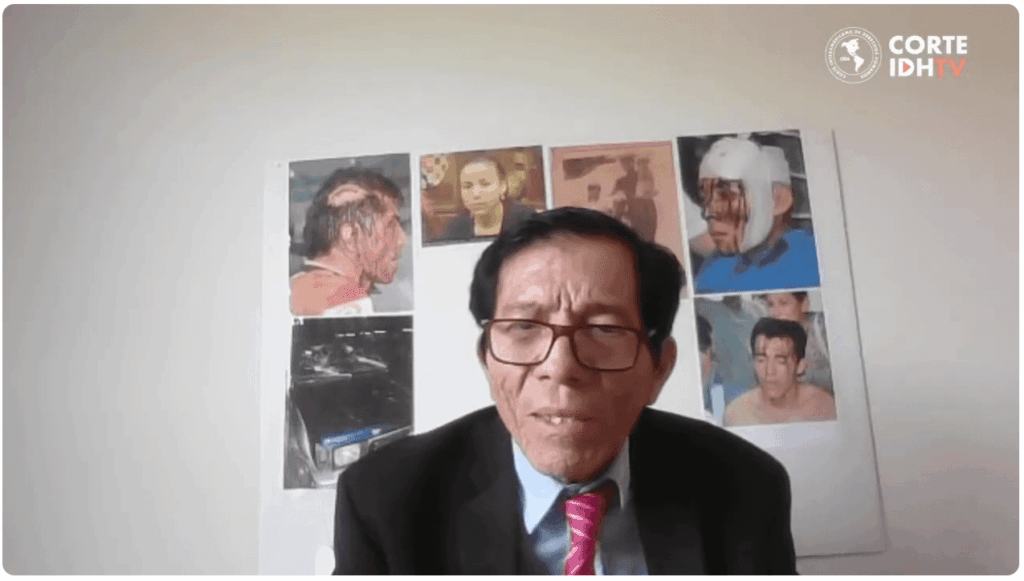

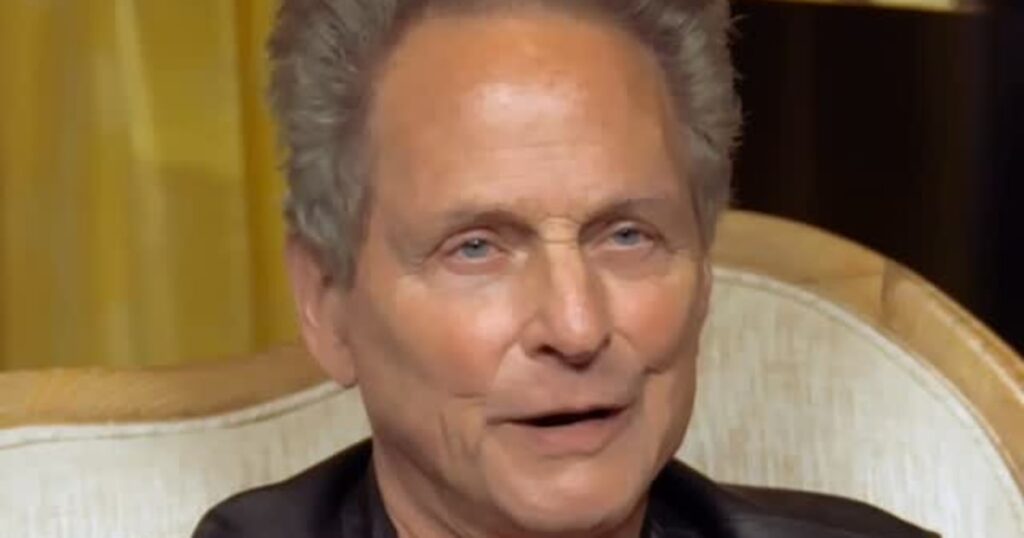

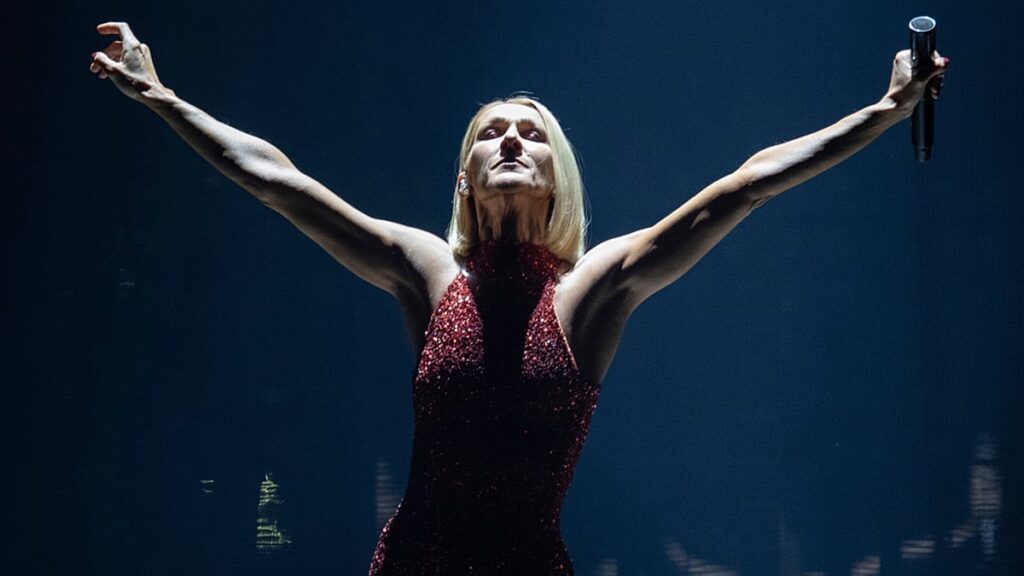

Homem usa inteligência artificial para obter variações do próprio rosto e aplicar golpes; caso ocorreu no Distrito Federal. Crédito: Polícia Civil do Distrito Federal

Sondada pelo WhatsApp, a analista administrativo Francielli Kretchmer, de 41 anos, achou que estava diante da oportunidade de emprego. Ela foi ao escritório indicado e viu um cenário promissor – a recepcionista a ofereceu café enquanto ela aguardava para entrar na sala de entrevista.

A conversa com um homem que se apresentava como recrutador durou cerca de 1h30. Francielli fez até prova de interpretação de texto, e voltou para casa confiante. “Era algo que já tinha feito em entrevistas”, contou ao Estadão.

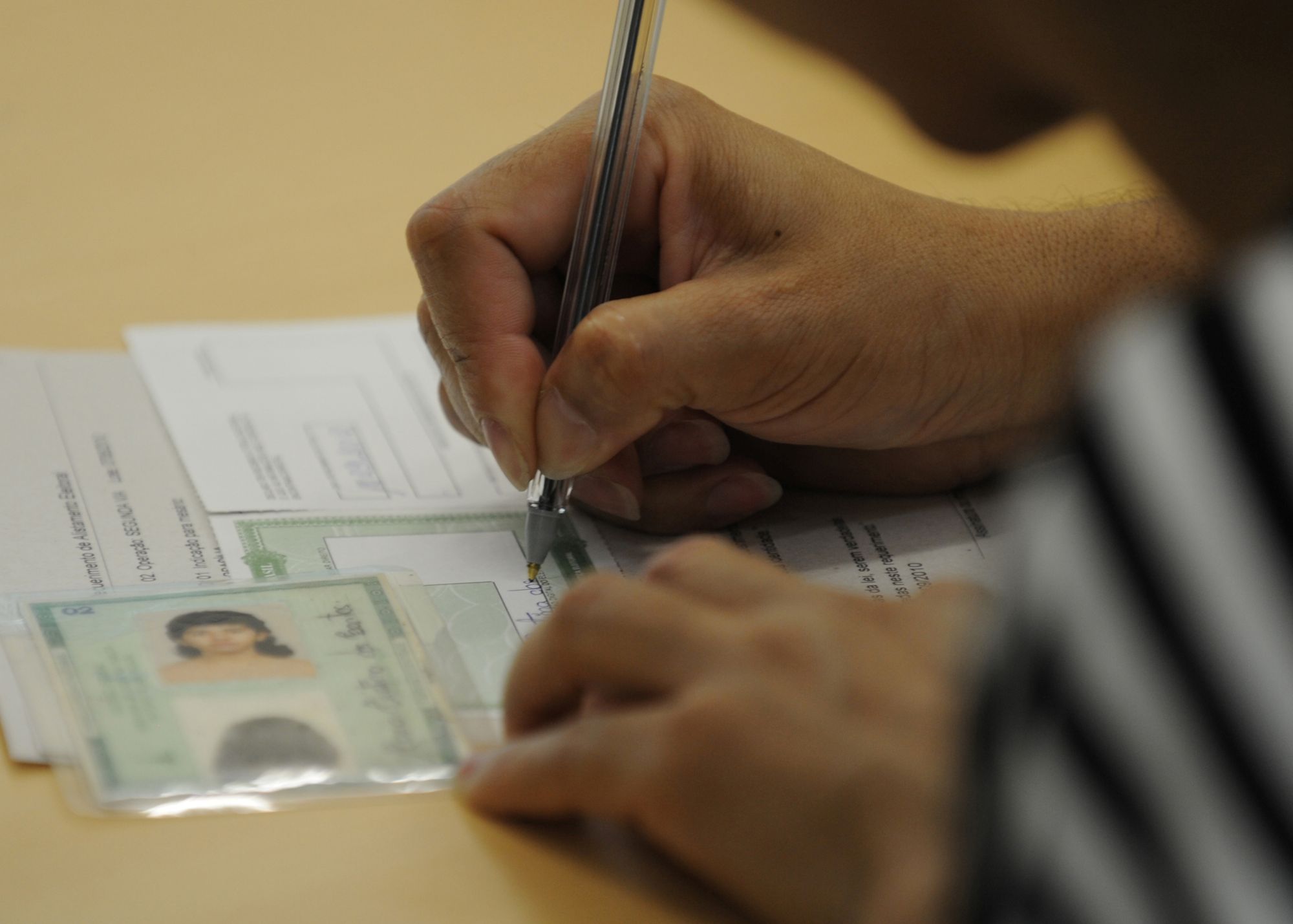

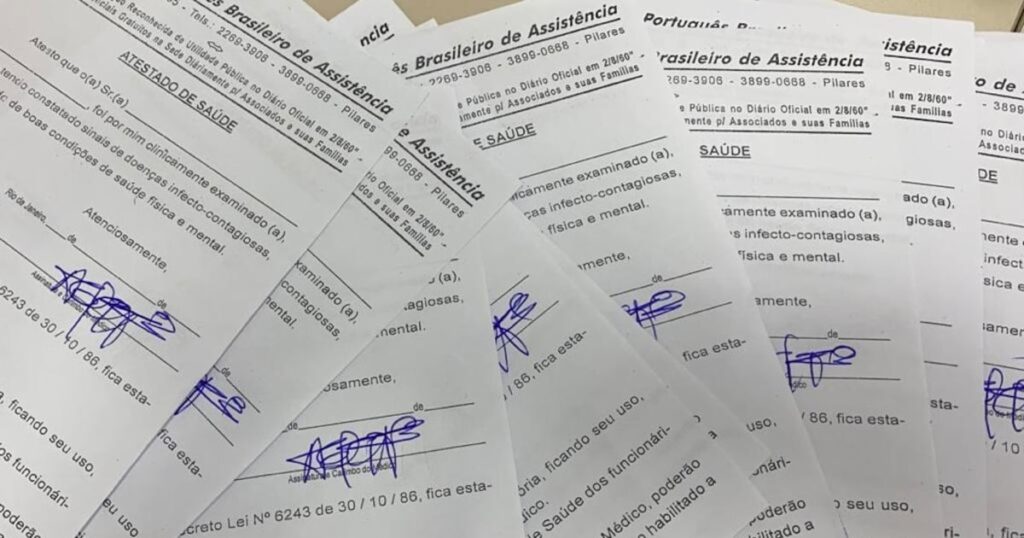

Era tudo teatro. No dia seguinte, Francielli descobriu o financiamento de um carro, no nome dela, de R$ 170 mil. O golpista usou cópias de documentos que ela havia fornecido na entrevista e dados de biometria facial. Ela não desconfiou das informações pedidas.

Relatos de crimes com uso irregular de biometria facial crescem no Brasil, com estratégias variadas. Em grande parte, golpistas ludibriam a vítima, com narrativas falsas, para obter dados de rostos, mas há bandidos que usam inteligência artificial (IA) para distorcer a própria face e se aproveitar de brechas em aplicativos bancários (veja mais abaixo).

O Identity Theft Resource Center – organização sem fins lucrativos que apoia vítimas de crimes cibernéticos – revela alta de 148% no que chamam de golpes de personificação, de abril de 2024 a março de 2025. Golpes de personificação incluem sites de negócios e chatbots de atendimento ao cliente falsos, além de chamadas telefônicas com vozes clonadas. De forma geral, esses golpes envolvem o uso de IA.

Homem usa inteligência artificial para obter variações do próprio rosto e aplicar golpes; caso ocorreu no Distrito Federal Foto: Estadão

Quando foi à delegacia, Francielli encontrou mais vítimas do golpe da falsa entrevista. Era algo novo em Guarapuava (PR), cidade de 189 mil habitantes onde os ladrões instalaram o escritório. Ao ser acionada pelo banco, ela desfez o financiamento, mas nem sempre dá tempo – por isso, os bandidos miram mais de uma vítima.

As abordagens são direcionadas. “Eles conseguiam dados básicos de algumas pessoas no LinkedIn e entravam em contato oferecendo a vaga que elas estavam buscando”, explica o delegado Ramon Galvão Zeferino, responsável pela investigação. O caso foi no começo do ano. Segundo ele, os golpistas alugaram uma sala em um coworking e a decoraram para que os alvos não desconfiassem.

Só em Guarapuava, foram ao menos seis vítimas – metade teve prejuízo financeiro. Dois suspeitos foram presos em flagrante: um no escritório e outro em um ônibus.

Informações preliminares indicam que ambos são de Curitiba já teriam atuado em outras cidades do Estado. Além disso, há três indiciados, incluindo pessoas ligadas à concessionária onde os carros eram financiados.

Francielli conta que suspeitou que o falso recrutador fez reconhecimento facial dela durante a conversa, mas diz não ter desconfiado do risco. “Não passou pela minha cabeça”, afirma.

Segundo ela, os detalhes impressionam. Na sala onde foi entrevistada, havia até um mural com a missão e os valores da falsa empresa de RH. Enquanto falava com o recrutador postiço, a secretária aparentava falar ao telefone com outros supostos candidatos. “Minha advogada falou: ‘conseguiram fazer tudo perfeito para enganar’.”

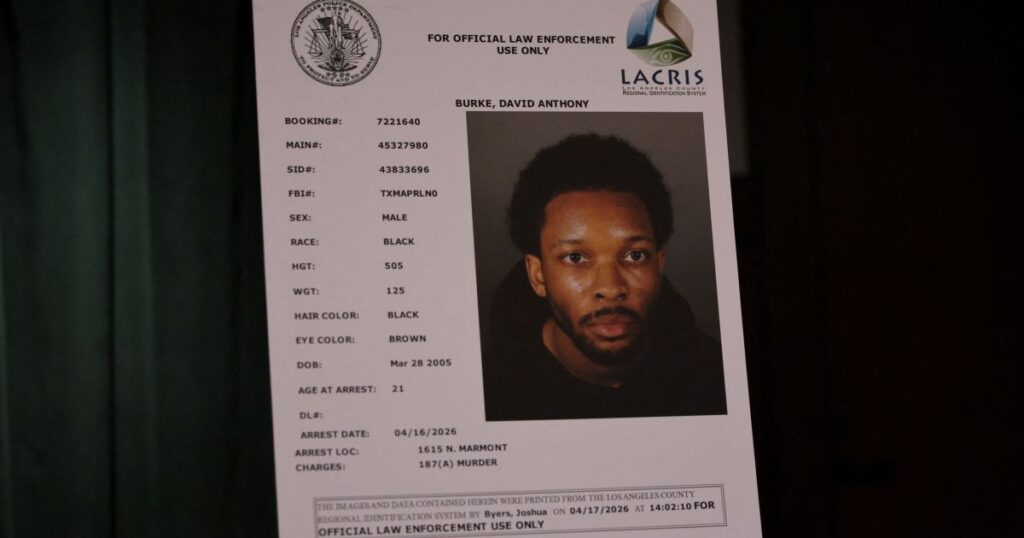

Mulheres se passam por agentes de saúde em SP

Na zona leste de São Paulo, um idoso teve R$ 47 mil desviados da conta no começo do ano após duas mulheres se passarem por agentes de saúde para, sob a justificativa de coletar informações para uma unidade básica de saúde (UBS), capturar a biometria facial da vítima para aplicar um golpe.

CONTiNUA APÓS PUBLICIDADE

“Depois que pegam o reconhecimento facial, roubam os dados da conta. Passam a ser o usuário da conta no celular onde foi feito o reconhecimento”, afirma ao Estadão o delegado Jean Tudy, que conduziu a investigação. A hipótese é de que as golpistas já tinham acesso aos dados bancários da vítima, mas precisavam da biometria para manipulá-los em outro aparelho.

Segundo apuração preliminar, o golpe tinha alto nível de sofisticação: as duas mulheres que se passaram por agentes de saúde teriam sido levadas até o local por um integrante da quadrilha. “A agentes de saúde falsas só ficam sabendo em quem vão dar o golpe um pouco antes. Elas recebem como se fosse um envelope com as informações”, diz.

Ao menos oito indivíduos estariam envolvidos no esquema. Conforme o delegado, alguns deles teriam atuado também em outro caso, que resultou em prejuízo de ao menos R$ 20 mil de um segundo idoso. Uma mulher foi presa até o momento, mas o delegado espera avançar nas investigações para efetuar mais prisões ao longo deste ano.

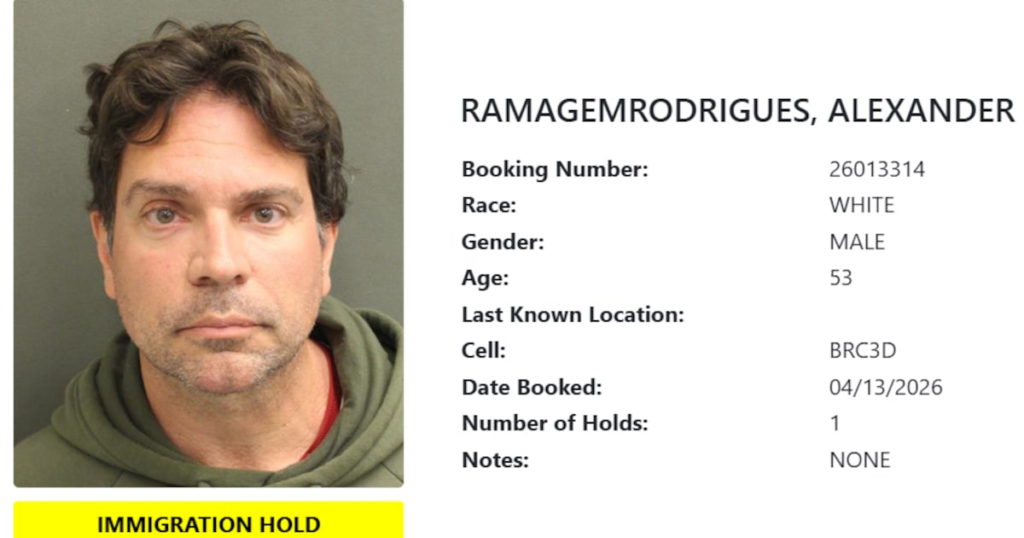

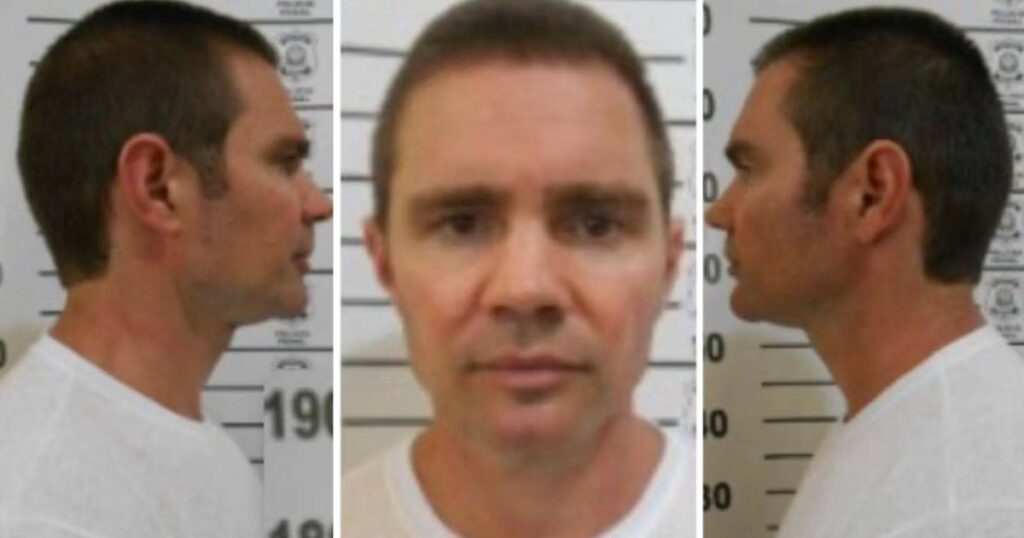

No DF, homem usava ‘deepfake’

A Polícia Civil do Distrito Federal deflagrou em 2024 a Operação DeGenerative AI, com o objetivo de desarticular um esquema de invasão de contas bancárias de instituições financeiras por meio de rostos alterados com inteligência artificial (IA). O principal alvo foi um homem de 23 anos, que mora em Samambaia.

Ele é suspeito de usar bancos de dados vazados para obter fotos de correntistas e, com isso, utilizar ferramentas de IA para se passar por essas pessoas. O objetivo seria invadir – ou criar novas – contas bancárias por meio de brechas nos apps dos bancos.

“É um golpe em que a pessoa não precisa da vítima. Não precisa da engenharia social, daquele tempo todo conversando para conseguir algo. Se ela tem a técnica para isso, age sozinha”, afirma a delegada Isabel Dávila, à frente da incursão.

Segundo ela, as investigações começaram quando alguns dos alvos registraram boletins de ocorrência relatando perda repentina de controle das contas e identificação de desvios irregulares. Isso sem nem mesmo ter o celular roubado ou algo do tipo.

Estimativa preliminar de um dos bancos afetados indica que o suspeito e um possível grupo ligado a ele teriam movimentado R$ 110 milhões com esse tipo de golpe em um período de quatro anos. O dinheiro desviado seria usado em investimentos em criptoativos. Ao todo, foram identificadas ainda ao menos 500 tentativas frustradas.

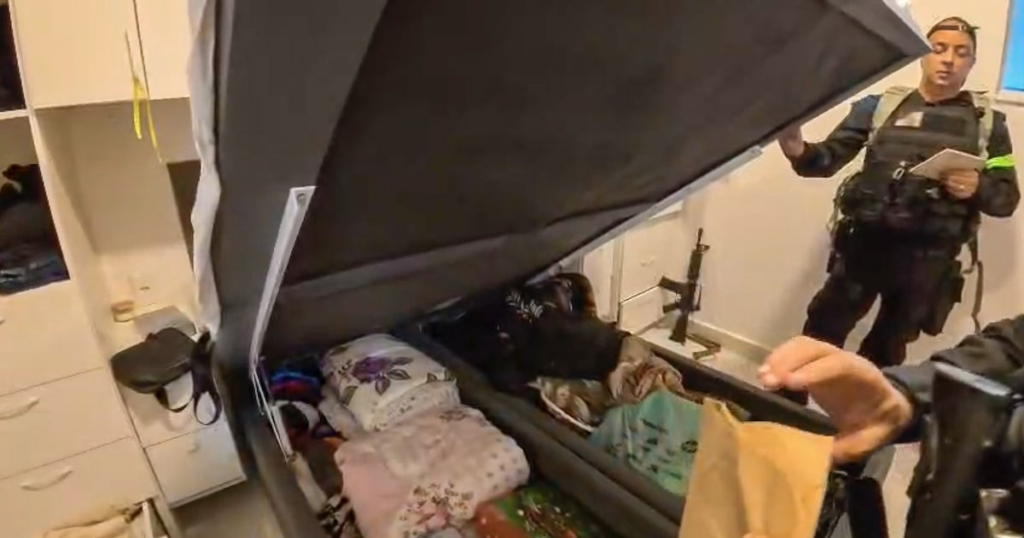

O homem usava camuflagem de rastros digitais para dificultar sua localização, mas a polícia encontrou uma brecha ao longo das investigações e cumpriu mandados de busca na casa dele, onde foram apreendidos notebooks e telefones. “Só o aparelho celular dele tinha ao menos 60 aplicativos bancários”, afirma Isabel. As investigações prosseguem.

Em maio, a Polícia Federal deflagrou a operação Face Off, para desarticular uma quadrilha que também usava técnicas avançadas de alteração facial para burlar sistemas de autenticação biométrica. O foco eram contas digitais vinculadas à plataforma GOV.BR.

As investigações revelaram que os criminosos simulavam traços faciais de terceiros para obter acesso indevido às contas digitais das vítimas, assumindo o controle total dos perfis e, consequentemente, de serviços públicos e informações pessoais sensíveis.

Foram cumpridos cinco mandados de prisão temporária e 16 mandados de busca e apreensão, expedidos pela Justiça Federal de Brasília, nos Estados de São Paulo, Minas Gerais, Ceará, Paraíba, Mato Grosso, Santa Catarina, Paraná, Rio de Janeiro e Tocantins.